[ad_1]

Al expandir su laboratorio doméstico CCNA/CCNP, un servidor de acceso como Cisco 2509 o 2511 es una de las mejores inversiones que puede hacer. En este artículo, veremos la configuración básica para un servidor de acceso y cómo usar el AS para conectarse a los otros enrutadores y conmutadores en su módulo.

Aquí hay parte de una configuración de uno de mis servidores de acceso:

Servidor IP FRS 2006 100.1.1.1

Servidor IP SW2 2005 100.1.1.1

Servidor IP SW1 2004 100.1.1.1

Servidor IP R2 2002 100.1.1.1

Servidor IP R1 2001 100.1.1.1

Servidor IP R3 2003 100.1.1.1

Interfaz Loopback0

Dirección IP 100.1.1.1 255.255.255.255

sin transmisión dirigida por ip

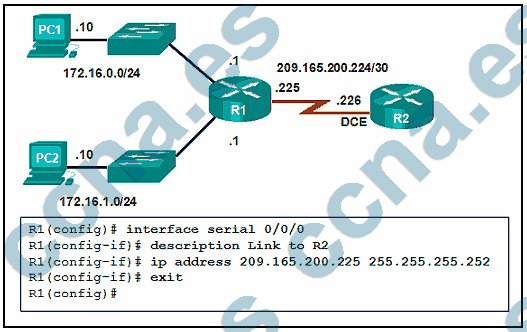

Esta es una tabla de host IP y así es como funciona toda la configuración de AS. Su Computer system se conecta al servidor de acceso, y el servidor de acceso está físicamente conectado a sus otros enrutadores y conmutadores con un cable octal. Un extremo del cable octal está empalmado en ocho cables separados, cada uno terminado con un conector Rj-45. Este conector se enchufa en el puerto de la consola en uno de sus dispositivos de laboratorio doméstico. En esta configuración conecté el conector 1 al puerto de consola de R1, el conector 2 a R2, el conector 3 a R3, el conector 4 a Sw1 y así sucesivamente. (Los puertos también están numerados físicamente).

Las entradas en la tabla de host IP aquí están asociadas con la dirección de bucle invertido que se muestra. El loopback puede ser cualquier dirección, pero debe coincidir con la dirección en la tabla de host IP. Esto le permite crear sesiones de telnet inversas para los enrutadores y conmutadores.

Para abrir las sesiones de telnet inverso al abrir una conexión al AS, escriba el nombre completo del dispositivo y presione Entrar dos veces. Una conexión a este dispositivo ahora es noticeable, como se muestra aquí:

Servidor_acceso#r1

Intento R1 (100.1.1.1, 2001)… Abierto

R1#

Para volver al servidor de acceso, use la combinación de teclas y luego la tecla «x». Siga haciendo esto hasta que se haya conectado a cada enrutador y encienda su pod.

Una vez que abra las líneas, no use el nombre completo del dispositivo para conectarse a los dispositivos del laboratorio doméstico. Solo debe presionar el número que corresponde a la sesión de telnet inverso que tiene abierta. Por ejemplo, en esta configuración, abrí la sesión 1 de telnet para el R1, la sesión 2 para el R2 y la sesión 3 para el R3. Una vez que tengo esas sesiones abiertas, simplemente uso esos números para volver a conectarme a los dispositivos, como se muestra aquí:

servidor de acceso #1

[Resuming connection 1 to r1 … ]

R1#

servidor de acceso #2

[Resuming connection 2 to r2 … ]

R2#

servidor de acceso #3

[Resuming connection 3 to r3 … ]

R3#

Si vuelve a introducir el nombre de host completo después de abrir la conexión por primera vez, aparecerá este mensaje:

servidor de acceso # r1

Intento R1 (100.1.1.1, 2001)…

% Conexión rechazada por el anfitrión remoto

Se rechaza la conexión porque ya tiene una conexión abierta con este enrutador.

Hay otra parte importante de la configuración de un servidor de acceso que necesitará su laboratorio doméstico CCNA/CCNP:

Línea 1 8

sin ejecutivo

entrada de transporte todo

Los números de línea pueden diferir según el servidor de acceso, pero «no exec» es muy importante aquí. Esto evita que las sesiones EXEC maliciosas rechacen conexiones que no deberían. Sin este comando, generalmente verá «Conexión rechazada por el host remoto», aunque este no debería ser el caso. Este mensaje es el mistake más común que verá en un servidor de acceso y ocurre porque ya tiene una conexión abierta u omitió «no exec» en su configuración. «No Exec» no es obligatorio, ¡pero te ayudará a mantenerte cuerdo!

[ad_2]